Sådan slår du undertekster til på Zoom

Lær hvordan du slår undertekster til på Zoom. Zooms automatiske undertekster gør det lettere at forstå opkaldsindholdet.

Et cyberangreb er et ulovligt forsøg på at få adgang til dit computernetværkssystem fra cyberkriminelle, hackere eller digitale annoncer for at stjæle, ændre, ødelægge eller afsløre enhver vigtig information.

Cyberangreb kan være rettet mod enkeltpersoner, virksomheder eller endda regeringer. Normalt er en hackers mål at få adgang til en virksomheds værdifulde ressourcer som intellektuel ejendom (IP), betalingsdata eller endda klientdata.

Det er vigtigt for enkeltpersoner og organisationer at forstå disse trusler for at beskytte sig selv mod potentielle cyberangreb.

I denne guide kommer du igennem nogle af de almindelige cybertrusler, du skal være opmærksom på.

7 mest almindelige typer cyberangreb

1. Malware

Malware er ondsindet software eller programkode, der normalt oprettes med den hensigt at skade dit system, netværk eller server. Dette er den mest almindelige type cyberangreb, som har mange undersæt som ransomware, trojanske heste, spyware, vira, orme, keyloggere osv.

Følg disse instruktioner for at afbøde malwareangreb og kryptere din onlineaktivitet på Windows .

2. Denial-of-Service (DoS) angreb

Denial-of-Service (DoS)-angrebene strømmer ind i dit netværk med falske anmodninger om at ødelægge, og den cyberkriminelle kan påvirke din virksomheds drift . Efter dette cyberangreb er du muligvis ikke i stand til at udføre dine rutineopgaver såsom mail, websteder eller andre ressourcer, der drives af dit system eller netværk. De fleste DoS-angreb involverer ikke tab af data, men det kan koste virksomheden tid og penge at genoprette forretningsdriften.

Følg disse instruktioner for at afbøde DoS-angreb:

3. Phishing

Phishing er et andet almindeligt cyberangreb, der gør brug af social engineering-teknikker, e-mail, SMS, telefon eller endda sociale medier. Når dit system er udsat for phishing, kan dine følsomme oplysninger såsom adgangskoder, kontonumre og bankoplysninger blive stjålet, eller du kan have downloadet en skadelig fil, der installerer virussen på dit system eller din telefon.

Følg disse instruktioner for at forhindre phishing-angreb :

4. Spoofing

Spoofing er simpelthen at forfalske originalens identitet og bruge den til identitetstyveri. Ved at gøre det vil hackeren målrette dit system og få adgang til det med det formål at stjæle dine private data. Nogle eksempler omfatter falske jobtilbud, falske bankbeskeder, pengerefusionsbeskeder, falske telefonopkald, der kræver dine bankoplysninger osv.

Følg disse instruktioner for at overvinde og forhindre spoofing.

5. Kodeinjektionsangreb

Dette involverer indsprøjtning af ondsindet kode i dit system, hvilket gør det til en mere sårbar computer eller netværk, der fuldstændig ændrer deres handlingsforløb. Dette cyberangreb bruges normalt af hackere til at udnytte applikationens sårbarhed, så den kan behandle ugyldige data.

Følg disse instruktioner for at afbøde kodeinjektionsangreb.

6. Supply Chain Angreb

Dette er en type cyberangreb, der er rettet mod enhver betroet tredjepartsleverandør, der leverer tjenester eller software til forsyningskæden. Disse angreb injicerer enhver ondsindet kode i dine apps og påvirker dermed alle brugerne af apps. På det tidspunkt kan hackerne komme ind i din digitale infrastruktur for at få adgang til alle data og systemer.

For at mindske risikoen for forsyningskædeangreb,

7. Ransomware

Ransomware er ligesom ondsindet software, der er i stand til at kryptere brugerens data og gøre dem utilgængelige eller låse dem ude på deres enheder. Derefter kræver de angribere, der er ansvarlige for Ransomware, en udbetaling for at dekryptere eller låse enheden op. Og efterhånden som løsesummen betales, får offeret nøglen til at få adgang til enheden eller filerne igen.

Men at betale løsesum frarådes af sikkerhedshåndhævende myndigheder, da det vil fremme kriminelle aktiviteter yderligere.

Nå, for at beskytte dig selv mod Ransomware-angrebet skal du tage visse vigtige foranstaltninger. Her er et kig på nogle af de væsentlige opgaver:

Afsluttende ord

Det er det! Blandt det store udvalg af cybersikkerhedsangreb i denne internetverden er disse 7 typer angreb de mest velkendte og almindelige.

Det er vigtigt at forstå og tage de væsentlige skridt for at undgå disse cybertrusler og deres risici.

Håber du har fået lidt viden om dem og hvordan du også kan slippe af med dem. Det vurderes, at vores guide er nyttig for dig.

Tak fordi du læste med..!

Lær hvordan du slår undertekster til på Zoom. Zooms automatiske undertekster gør det lettere at forstå opkaldsindholdet.

Modtager fejludskrivningsmeddelelse på dit Windows 10-system, følg derefter rettelserne i artiklen og få din printer på sporet...

Du kan nemt besøge dine møder igen, hvis du optager dem. Sådan optager og afspiller du en Microsoft Teams-optagelse til dit næste møde.

Når du åbner en fil eller klikker på et link, vil din Android-enhed vælge en standardapp til at åbne den. Du kan nulstille dine standardapps på Android med denne vejledning.

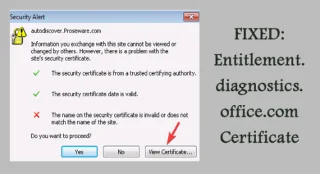

RETTET: Entitlement.diagnostics.office.com certifikatfejl

For at finde ud af de bedste spilsider, der ikke er blokeret af skoler, skal du læse artiklen og vælge den bedste ikke-blokerede spilwebsted for skoler, gymnasier og værker

Hvis du står over for printeren i fejltilstandsproblemet på Windows 10-pc og ikke ved, hvordan du skal håndtere det, så følg disse løsninger for at løse det.

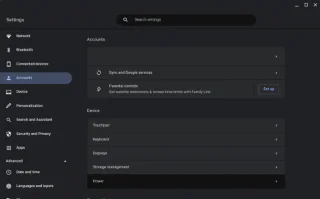

Hvis du undrede dig over, hvordan du sikkerhedskopierer din Chromebook, har vi dækket dig. Lær mere om, hvad der sikkerhedskopieres automatisk, og hvad der ikke er her

Vil du rette Xbox-appen vil ikke åbne i Windows 10, så følg rettelserne som Aktiver Xbox-appen fra Tjenester, nulstil Xbox-appen, Nulstil Xbox-apppakken og andre..

Hvis du har et Logitech-tastatur og -mus, vil du se denne proces køre. Det er ikke malware, men det er ikke en vigtig eksekverbar fil til Windows OS.

![[100% løst] Hvordan rettes meddelelsen Fejludskrivning på Windows 10? [100% løst] Hvordan rettes meddelelsen Fejludskrivning på Windows 10?](https://eu-cdn.luckytemplates.com/resources1/images2/image-9322-0408150406327.webp)

![RETTET: Printer i fejltilstand [HP, Canon, Epson, Zebra & Brother] RETTET: Printer i fejltilstand [HP, Canon, Epson, Zebra & Brother]](https://eu-cdn.luckytemplates.com/resources1/images2/image-1874-0408150757336.webp)

![Sådan rettes Xbox-appen vil ikke åbne i Windows 10 [HURTIG GUIDE] Sådan rettes Xbox-appen vil ikke åbne i Windows 10 [HURTIG GUIDE]](https://eu-cdn.luckytemplates.com/resources1/images2/image-7896-0408150400865.webp)