A kiberbűnözők folyamatosan több innovatív trükköt és taktikát dolgoznak ki az Adware terjesztésére . Nagyon fontos elképzelésekkel rendelkezni arról, hogy milyen felkapott reklámszórási technikákat követnek a kiberbűnözők, hogy megelőzzük az eszközt az Adware-támadások kockázatától.

Tehát ismerje meg a részleteket azokról a különféle módokról, amelyeken keresztül az Adware bejut a számítógépébe.

Reklámprogramok terjesztési technikái, amelyeket a kiberbűnözők követnek

1. E-mail adathalászat:

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

Az adware-ekhez hasonló rosszindulatú programok e-mailben történő terjesztése meglehetősen hatékony és egyszerű trükk. A kiberbűnözők Adware programokat küldenek, amelyek az ilyen rosszindulatú e-mail mellékletek megnyitásának pillanatától kezdik meg az adatok gyűjtését.

Ezek az e-mailek elhitetik veled, hogy megbízható forrásból származnak. Mint az US Postal Service, a felhasználó bankja, a FedEx vagy a felhasználó saját listáján szereplő bármely megbízható kapcsolattartótól .

Az is látható, hogy bizonyos gyanús e-mailek az e-mail kliens előnézeti ablaktáblájáról is megfertőzik a számítógépet, még akkor is, ha nem nyit meg vagy tölt le egyetlen hivatkozást vagy mellékletet sem.

A legtöbb ilyen rosszindulatú e-mail olyan hivatkozásokat is tartalmaz, amelyek a bank webhelyének hamis verziójára irányítják a felhasználót. Ezután kényszerítse őket a jelszó megváltoztatására. Miután a felhasználó ezt megtette, az Adware összegyűjti a teljes hitelesítő adatot a felhasználó bejelentkezési adatairól, majd elküldi a kiberbűnözőnek.

2. Internetezés:

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

Manapság a webböngészés minden netező számára elengedhetetlen, de számos kockázatnak teszi ki számítógépét. A kiberbűnözők olyan webhelyeket terveznek, amelyek kihasználják a rendszer sebezhetőségeit. Egy ilyen webhely meglátogatása után a rendszer hamis pop-up hirdetéseket és figyelmeztetéseket kezd megjeleníteni a számítógépét érő vírustámadásokkal kapcsolatban.

Miután rákattint az OK lehetőségre a rendszerleíró adatbázis megtisztításához, az Adware malware könnyen telepíthető a gazdagép rendszerére. Egyes Adware-változatok a DNS-átirányításokért vagy a böngészők kihasználásáért is felelősek .

3. Elavult szoftver:

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

A rosszindulatú reklámprogramok az interneten feltérképezve keresik az elavult szoftverek sebezhetőségét. Így szerezhet könnyű lehetőséget, hogy bejusson a számítógépébe.

Minden internetes szörfösnek törődnie kell azzal, ha elavult szoftverrel böngészik az interneten. Függetlenül attól, hogy elavult böngészőt, operációs rendszert vagy beépülő modult stb. használnak .

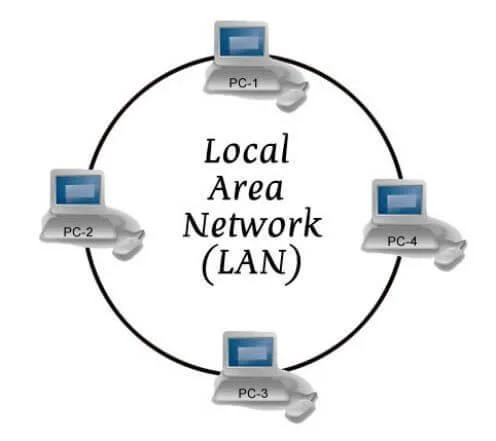

4. Helyi hálózatok (LAN):

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

Mindannyian tudjuk, hogy a LAN helyileg csatlakoztatott számítógépek gyűjteménye, amelyek információkat osztanak meg a magánhálózaton keresztül. Ha az egyik számítógépe megfertőződik Adware fajokkal, akkor az ugyanazon a LAN hálózaton lévő teljes számítógép is elkapja ugyanazt a fertőzést.

5. Fájlátvitel és hálózati megosztás:

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

Az FTP-n keresztüli fájlátvitel a hálózatok használatával hívhatja meg a reklámprogramokat és a kapcsolódó fenyegetéseket.

A hálózati megosztás gyakori dolog, amelyet minden internetfelhasználó megkövetel, és figyelembe véve, hogy a számítógépes csalók a legújabb ötleteket dolgozzák ki a fertőzés hálózatokon keresztül történő beszúrására.

6. Közösségi hálózatok:

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

A kiberbűnözők többnyire a tömeget részesítik előnyben. A közösségi hálózatok hatalmas növekedésével a kiberbűnözők első körben kihasználják a rendszerbiztonságot.

Ennek a feladatnak a végrehajtása érdekében a hackerek hamis hírességprofilokat hoznak létre , amelyekre rákattintva telepítik a kártevőt az eszközükön. Ezt követően a hacker megkeresi a fertőzött számítógépet a pénzügyi webhelyeken található felhasználók bejelentkezési adataiért .

Azt is megállapították, hogy az Adware támadók átvizsgálják a LinkedIn profilt , hogy elkapják a felhasználó adatait, és megkapják a kapcsolati számát. Ezután hívjon fel úgy, mintha az informatikai részlegről lenne, és kérje el a bank bejelentkezési adatait.

7. Előugró ablakok:

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

Egyes reklámprogramok olyan álcázott képernyőn megjelenő pop-up hirdetéseken keresztül kerülnek a számítógépbe , amelyek valódi riasztásokat vagy figyelmeztetéseket jelenítenek meg.

Egy nagyon trükkös és jól ismert Adware „hoax pop-up” állítás a számítógép átvizsgálására és az Adware fajok észlelésére a számítógépen. Miután elkapta a csapdáját, és kattintson az Adware program eltávolítására a mellékelt eszközzel. Ily módon valójában felkéri az Adware-t, hogy lépjen be a számítógépébe.

8. Cserélhető számítógépes adathordozók:

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

A rosszindulatú reklámprogramok a számítógépes adathordozók DVD-k, CD-k, USB-meghajtók és USB-meghajtók közötti megosztásán keresztül terjednek . Ez néhány gyakori módja annak, hogy a reklámprogramok terjedjenek és támadják meg számítógépét.

Amikor bármely felhasználó fájlokat/dokumentumokat visz át egy fertőzött rendszerről egy egészséges számítógépre ezen cserélhető adathordozók bármelyikével. Ekkor a fertőzés automatikusan bekerül az egészséges számítógépébe is.

Az adatok másolása vagy megnyitása előtt mindig legyen szokása a tárolóeszközök beolvasásának. Ez végső soron csökkenti az adatsérülések és a biztonsági kockázatok lehetőségét.

9. Fertőzött kódok beadása:

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

Egy másik nagyon alattomos módja annak, hogy az Adware bekerüljön a számítógépébe, az, hogy egy fertőzött kódot JavaScript-ként futtat egy webböngészőben. Az Adware a biztonsági réseket is kihasználja a helyben telepített programok rosszindulatú kódok befecskendezésével történő megfertőzésére.

Az e-mail kliensek egy része az e-mail üzenetekbe ágyazott JavaScript- és HTML-kódokat hajtja végre.

Míg a legtöbb webmail szolgáltatás és e-mail kliens rendelkezik olyan beépített biztonsági funkciókkal, amelyek könnyen megoldják ezt a problémát.

10. Drive-by letöltések gyanús webhelyről:

![A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak A reklámprogramok terjesztésének 10 technikája, amelyeket többnyire kiberbűnözők használnak]()

Az Adware terjedésének legáltalánosabb módja a mellékelt szoftverek, böngésző-/eszköztár-bővítmények és a felugró ablakok által kínált letöltések használata .

Az Adware olyan gyakori dolgokkal szolgál, amelyekre a legtöbb felhasználó gyakran keres, például videólejátszó vagy beépülő modul. Az adware törvényes szoftverek vagy beépülő modulok közé rejtve kerül. Ezen kívül a torrent- és szoftveroldalakról letöltött fájlokon keresztül terjesztett reklámprogram .

Most egy nap Adware is megteszi a lépéseket a Google Play Áruház felé , és feltölti az Android-eszközöket sok hulladékadatával.

Egy nagyon elterjedt módszer az Adware rosszindulatú programok szállítására, a megtévesztés. A rosszindulatú programok gyártói becsapják a felhasználókat oly módon, hogy a felhasználók maguk is lehetővé teszik a nem kívánt programok telepítését a programok letöltésével együtt. Ezen reklámprogram-készítők általában a következő változtatásokat hajtják végre:

- A telepítési feltételekben előre kitöltött jelölőnégyzetek hirtelen előfordulása

- A kihagyás lehetősége kiszürkítve vagy olyan mértékben minimalizálva, hogy nem jelenik meg.

- Az ajánlott opció beszúrása a preferált opció mellé.

Az Adware behatolásának elkerülése érdekében egyszerűen olvassa el a telepítési varázslók utasításait és az EULA-kat ((végfelhasználói licencszerződés) héja szemmel látható pontossággal.

Összegzés:

Miután elolvasta a fenti „Hogyan terjed az Adware” című bejegyzést, mindenkinek világos elképzelése volt arról, hogy az Adware hogyan kerül a számítógépébe a rendszeres internetes szörfözés során. Ha nem távolítja el azonnal, akkor ez a rosszindulatú reklámprogram továbbíthatja az összes hitelesítő adatát a kiberbűnözőknek.

Az adware nem csak az adatvédelmi és biztonsági fenyegetést jelent, hanem lelassítja a rendszer teljesítményét is. Nos, a rendszerteljesítmény legördülő menü mögött az adatok feldolgozásához és továbbításához szükséges erőforrások túlzott fogyasztása áll. Néha a számítógép nem tudja feldolgozni a legális programokat a számítógépre rótt díjak miatt.

A számítógép összeomlásán és a lassú rendszerteljesítményen kívül az ilyen típusú programok biztonsági réseket hagyhatnak maguk után, amelyek miatt a számítógép érzékeny a hackerek általi kihasználásra. Az ilyen típusú fenyegetések nagyon veszélyesek a számítógépre. Tehát a lehető leghamarabb távolítsa el az Adware fenyegetéseket egy megbízható Malware-eltávolító eszköz segítségével .

Az Ön figyelmessége az első lépés az Adware támadások megelőzésében. Szóval, mindig légy figyelmes…!

![Hogyan lehet élő közvetítést menteni a Twitch-en? [KIFEJEZETT] Hogyan lehet élő közvetítést menteni a Twitch-en? [KIFEJEZETT]](https://eu-cdn.luckytemplates.com/resources1/c42/image-1230-1001202641171.webp)

![[JAVÍTOTT] „A Windows előkészítése, ne kapcsolja ki a számítógépet” a Windows 10 rendszerben [JAVÍTOTT] „A Windows előkészítése, ne kapcsolja ki a számítógépet” a Windows 10 rendszerben](https://eu-cdn.luckytemplates.com/resources1/images2/image-6081-0408150858027.webp)

![Rocket League Runtime Error javítása [lépésről lépésre] Rocket League Runtime Error javítása [lépésről lépésre]](https://eu-cdn.luckytemplates.com/resources1/images2/image-1783-0408150614929.webp)