Kaip apversti tekstą Word 2016 / 2019 dokumente?

Sužinokite, kaip lengvai apversti, pasukti ir apversti tekstą Word 2016 ir 365 dokumentuose.

„Teamviewer“ ką tik išleido avarinį pataisą, leidžiančią įsilaužėliams perimti kompiuterio valdymą, kol jie atlieka nuotolinio kompiuterio valdymo seansą.

Pažeidžiamumas pirmą kartą buvo aptiktas pirmadienį, kai „Reddit“ vartotojas „ xployt “ pasakė „būkite atsargūs“. Naudotojas, vardu „ gellin “, į „GitHub“ įkėlė PoC kodą (C++ DLL failą), išbandytą „ TeamViewer“ 13.0.5058 versijoje , kad parodytų „pakeitimų pozicijas“ tarp dviejų dalyvių mašinos valdymo sesijoje.

Šį failą gali naudoti tiek serveris, tiek klientas. Jei įsilaužėlis naudojamas serverio pusėje, įsilaužėlis „išjungs“ „pozicijos keitimo“ funkciją ir veiks tik tada, kai nuotolinio valdymo pulto autentifikavimas bus baigtas kliento pusėje.

Jei klientas jį išnaudoja, įsilaužėlis (iš kliento pusės) perims pelės ir klaviatūros valdymą be serverio leidimo.

Šiuo pažeidžiamumu gali pasinaudoti serveris arba klientas

Iš esmės, norėdamos išnaudoti šį pažeidžiamumą, abi šalys turi patvirtinti ryšį viena su kita. „Kai kodas įvedamas į procesą, proceso metu jis pakeičia atminties reikšmes, todėl GUI elementai gali keisti valdymą. Tuo metu jums nereikia patvirtinti serverio, galite pasiekti ir valdyti mašiną“, - sakė Gellinas.

„TeamViewer“ komanda išleido „Windows“ skirtą pataisą, o „Linux“ ir „MacOS“ pataisos taip pat netrukus pasirodys. Atitinkamai, norėdami pataisyti pažeidžiamumą, turite įjungti „TeamViewer“ automatinio naujinimo funkciją.

Sužinokite, kaip lengvai apversti, pasukti ir apversti tekstą Word 2016 ir 365 dokumentuose.

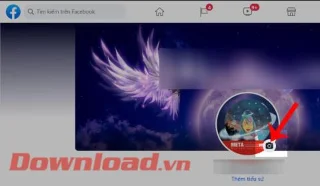

Sužinokite, kaip pakeisti „Facebook“ avatarą niekam nežinant, laikantis paprastų žingsnių, kad jūsų profilio nuotrauka liktų privatumo dėka.

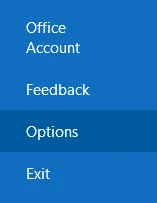

Sužinokite, kaip „Outlook 365“ lengvai nustatyti kitokį šrifto tipą ir dydį.

Sužinokite, kaip efektyviai naudoti „PowerPoint“ mastelio keitimo efektą pristatymuose, kad jie būtų įdomesni ir interaktyvesni.

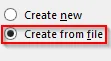

Sužinokite, kaip įterpti Word ir Excel objektus į Microsoft PowerPoint pristatymus.

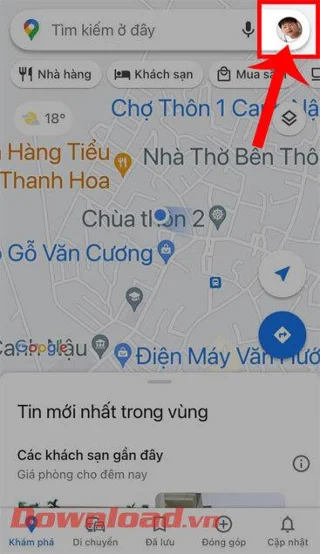

Muzikos klausymosi „Google“ žemėlapiuose instrukcijos. Šiuo metu vartotojai gali keliauti ir klausytis muzikos naudodami „Google“ žemėlapio programą „iPhone“. Šiandien WebTech360 kviečia jus

„LifeBOX“ naudojimo instrukcijos – „Viettel“ internetinės saugojimo paslauga, „LifeBOX“ yra naujai paleista „Viettel“ internetinės saugojimo paslauga, turinti daug puikių funkcijų.

Kaip atnaujinti būseną „Facebook Messenger“, „Facebook Messenger“ naujausioje versijoje vartotojams suteikė itin naudingą funkciją: keisti

Kortų žaidimo „Werewolf Online“ instrukcijos kompiuteryje, „Werewolf Online“ atsisiuntimo, įdiegimo ir žaidimo instrukcijos kompiuteryje per itin paprastą LDPlayer emuliatorių.

Instagrame paskelbtų istorijų ištrynimo instrukcijos. Jei norite ištrinti istoriją Instagram, bet nežinote, kaip? Šiandien WebTech360