A hackelésnek számos fajtája létezik, de mindegyiknek közös a célja: jogosulatlan hozzáférés a számítógéphez vagy hálózathoz. Míg a módszerek és technikák eltérőek, a hackerek mindig használnak valamit, amit a megcélzott rendszerről tudnak, hogy kihasználják a sebezhetőséget, és megszerezzék, amit akarnak. Itt megtekintjük a hackerek leggyakoribb típusait és a különböző hackelési technikákat.

Ki az a hacker?

A hackerek technológiai szakértelmüket használják fel arra, hogy illetéktelenül hozzáférjenek számítógépes rendszerekhez vagy adatokhoz. A hackerek ezt számos okból megtehetik, például bizalmas információk ellopása, a rendszer megzavarása vagy károkozása, vagy egyszerűen csak a kihívás miatt. A hackerek különféle módokon férhetnek hozzá egy rendszerhez, beleértve a kihasználó kódot, a jelszavak kitalálását vagy a szociális manipulációt. Sok esetben a hackerek ezeket a módszereket használják a siker esélyének növelésére.

Míg egyes hackerek rosszindulatú célokra használják képességeiket, mások arra használják képességeiket, hogy segítsenek a szervezeteknek javítani a biztonsági helyzetüket, vagy teszteljék a vállalatok és kormányzati szervek védelmét. Amint az az Irányított hackelésnél látható , mások szórakozásra használhatják, például játékra. Az oldal különféle oktatóanyagokat és cikkeket kínál olyan témákban, mint a visszafejtés, az online játékokban való csalás és az oktatói programok létrehozása. Ezenkívül számos webhely közösségi fórumot biztosít, ahol a felhasználók kérdéseket tehetnek fel és tanácsokat oszthatnak meg. Mindegy, hogy kezdő vagy, aki szeretné megtanulni, hogyan kell csalni kedvenc játékában, vagy tapasztalt programozó, aki fejleszteni kívánja készségeit, a program kínál valamit.

A különböző típusú hackerek listája:

1: Fehér kalap

A fehér kalapos hacker egy számítógép-biztonsági szakértő, aki a behatolási tesztelésre és a sebezhetőség felmérésére szakosodott. Az etikus hackerekként is ismert fehér kalapos hackerek képességeiket arra használják, hogy azonosítsák a rendszervédelem gyenge pontjait, és segítsenek a szervezeteknek megerősíteni védekezésüket a támadásokkal szemben. Míg a feketekalapos hackerek személyes haszonszerzésre vagy károkozásra igyekeznek kihasználni a sebezhetőséget, addig a fehér kalapos hackerek tudásukat csak védekezési célokra használják fel.

A biztonsági tanácsadó cégek sok white hat hackert alkalmaznak, de néhányan független vállalkozóként dolgoznak. Néhány híres fehérkalapos hacker közé tartozik Kevin Mitnick és Jeff Moss. Mindkét férfi arra használta tudását, hogy segítsen a szervezeteknek javítani a biztonsági helyzetüket, és megakadályozza a támadásokat, mielőtt azok kárt okoznának. Míg a fehér kalapos hackerek gyakran pozitív eredménnyel járnak, fontos megjegyezni, hogy a fehér kalapos hackerek által használt módszerek megegyeznek a feketekalapos hackerek módszereivel. Mint ilyenek, a fehér kalapos hackereknek mindig a törvényi és etikai határokon belül kell működniük.

2: Fekete kalap

A feketekalapos hackerek olyan személyek, akik számítógépes ismereteiket rosszindulatú célokra használják fel. Céljuk, hogy jogosulatlan hozzáférést szerezzenek rendszerekhez, vagy érzékeny adatokat lopjanak el . Törekedhetnek a rendszerek letiltására vagy olyan webhelyek létrehozására is, amelyek vírusokat vagy rosszindulatú programokat terjesztenek. Egyes feketekalapos hackereket az a vágy, hogy kárt okozzanak vagy zavart okozzanak, míg másokat az anyagi haszon motivál.

Módszereik eltérőek lehetnek, de az összes feketekalapos hacker közös célja: a sebezhetőségek kihasználása saját érdekükben. A kibertámadások számának növekedésével párhuzamosan meg kell állítani a feketekalapos hackereket. Sajnos névtelenségük miatt nagyon nehéz nyomon követni és vádat emelni. Ennek eredményeként a feketekalap-hackelés továbbra is komoly problémát jelent a vállalkozások és a magánszemélyek számára. Az általuk okozott károk miatt a feketekalapos hackereket gyakran bűnözőknek tekintik.

3: Gray Hat Hacker

A szürke kalapos hacker nem szigorúan fekete vagy fehér kalap. Megtalálhatják és jelenthetik a rendszerek sebezhetőségét, de személyes haszonszerzés céljából is kihasználhatják azokat. Néha nem biztosak abban, hogy amit csinálnak, etikus-e. Ettől lesznek szürke kalapok.

A legtöbb szürkekalapos hacker kíváncsi a rendszerekre, és élvezi a sebezhetőségek felkutatását és kihasználását. Lehet, hogy nincs rosszindulatú szándékuk, de tetteik kárt okozhatnak. Például egy szürke kalap megtalálhatja a módját, hogy hozzáférjen valakinek a privát fényképeihez a közösségi médiában, majd az érintett beleegyezése nélkül közzétegye azokat az interneten. Vagy eladhatják az összegyűjtött információkat a legmagasabb ajánlatot tevőnek, anélkül, hogy figyelembe vennék a lehetséges következményeket.

Míg egyes szürkekalapos hackerek végül fekete kalapokká válnak, a legtöbb középen marad, a jó és a rossz közötti finom határvonalon billegve. Veszélyes hely, de ott van az izgalom is. Végül is hol a szórakozás abban, hogy mindig a szabályok szerint játssz?

4: Script Kiddies

A Script Kiddies hackerek, akik előre megírt kódot vagy szkripteket használnak a számítógépes rendszerek megtámadására. Bár lehet, hogy nem rendelkeznek más hackerek műszaki szakértelmével, mégis sok kárt okozhatnak a szoftverek sebezhetőségeit kihasználó szkriptek használatával. Sok esetben a script gyerekek letöltik ezeket a szkripteket az internetről, majd elindítják őket a célpontok ellen anélkül, hogy megértenék, hogyan működnek. Ez rendkívül veszélyes lehet, mivel gyakran nincsenek tisztában a tetteikkel járó kockázatokkal.

Az egyik leghírhedtebb script kiddie támadás a PayPal elleni elosztott szolgáltatásmegtagadási (DDoS) támadás volt 2010-ben. Ebben a támadásban a script kiddyek egy egyszerű kód segítségével hatalmas kéréseket indítottak a PayPal webhelyén, túlterhelve a szervereket és a webhelyet összeomlik. A forgatókönyv-gyerekek felelősek az elmúlt évek legkárosabb kibertámadásaiért. Bár a technikai ismereteik hiánya akadálynak tűnhet, jelentős előnyt jelenthet a támadások indításakor. A kész eszközök használatával a script kiddyek viszonylag kis erőfeszítéssel nagy károkat okozhatnak.

5: Bennfentesek

A legtöbb ember úgy gondolja a hackereket, mint olyan bűnözőket, akik számítógépes rendszerekbe törnek be, hogy adatokat lopjanak vagy kárt okozzanak. De van egy másik típusú hacker, amelyet bennfentes hackerként ismernek. A hagyományos hackerekkel ellentétben a bennfentesek jogosult rendszerfelhasználók, akik visszaélnek hozzáférésükkel csalás vagy lopás elkövetésére. A bennfentes hackereket különösen nehéz észlelni, mivel gyakran jogos hozzáféréssel rendelkeznek a rendszerhez, és tudják, hogyan tudják kihasználni annak gyengeségeit. Ennek eredményeként a bennfentes hackelés komolyan veszélyeztetheti a vállalkozásokat és szervezeteket. A fenyegetés leküzdése érdekében a vállalkozásoknak biztonsági intézkedéseket kell bevezetniük, például a hozzáférés-szabályozást és a felhasználói tevékenység figyelését. A vállalkozásoknak emellett fel kell tanítaniuk alkalmazottaikat a kiberbiztonsági bevált gyakorlatokra , és megfelelő biztonsági intézkedésekkel kell rendelkezniük a bennfentes támadások észlelésére és megelőzésére.

6: Hacktivista

A hacktivista hackerek olyan típusú hackerek, akik képességeiket politikai vagy társadalmi célokra használják fel. Tagjai lehetnek egy szervezett csoportnak, vagy egyedül dolgoznak, de céljuk az, hogy hackeléssel előmozdítsanak egy bizonyos napirendet. A hacktivista hackerek gyakran kormányzati webhelyeket és vállalati adatbázisokat vesznek célba, hogy megszerezzék azokat az információkat, amelyekkel megszégyeníthetik vagy lejárathatják ellenfeleiket. Egyes esetekben a hacktivista hackerek olyan támadásokat is indítanak, amelyek letiltják a webhelyeket vagy más zavarokat okoznak. Bár módszereik ellentmondásosak lehetnek, a hacktivista hackerek úgy vélik, hogy jó ügy érdekében használják képességeiket.

7: Green Hat Hackerek

A zöldkalapos hackerek a hackerek viszonylag új fajtája. Általában fiatalok és tapasztalatlanok, de megvan bennük a lelkesedés és a szenvedély, hogy többet megtudjanak a hackelésről. Egy zöldkalapos hacker kíváncsi lehet a legújabb biztonsági résekre vagy technikákra, vagy felfedezheti a hackelés világát. Bár a zöldkalapos hackereknek nincs rosszindulatú szándékuk, akkor is veszélyt jelenthetnek a számítógépes rendszerekre, ha nem használják készségeiket felelősségteljesen. Emiatt a zöldkalapos hackereknek megfelelő képzésre és tapasztalt hackerek útmutatására van szükségük, hogy tevékenységük ne okozzon kárt.

Melyek a legnépszerűbb hackelési technikák?

1: Adathalászat

Az adathalászat olyan e-mailek vagy üzenetek küldését jelenti, amelyek törvényes forrásból származnak, hogy a címzettet érzékeny információk, például jelszavak vagy hitelkártyaszámok felfedésére csalják ki. Ez a technika még mindig hihetetlenül hatékony, mivel sokan még mindig nincsenek tisztában azzal, hogy a hackerek milyen könnyen meghamisíthatják az e-mail címeket, és hamis weboldalakat hozhatnak létre, amelyek szinte teljesen megegyeznek a valódi webhelyekkel. Az adathalász támadások elleni védekezés érdekében tisztában kell lennie azokkal a jelekkel, amelyek arra utalnak, hogy egy e-mail vagy üzenet átverés lehet. Legyen óvatos a személyes adatokra vonatkozó kéretlen kérésekkel, különösen, ha azok váratlan forrásból származnak. Ha nem biztos abban, hogy egy e-mail jogos-e, nézze meg alaposan a feladó címét, és keresse meg az esetleges elírási hibákat vagy szokatlan karaktereket. Azzal, hogy ébernek lenni és megtenni ezeket az egyszerű óvintézkedéseket,

2: Malware

A rosszindulatú programok a „rosszindulatú szoftverek” rövidítése, vagy bármely olyan szoftver, amelyet a rendszer károsodására vagy megzavarására terveztek. A rosszindulatú programok sok típusa közé tartoznak a vírusok, férgek, trójaiak és kémprogramok. A hackerek gyakran használnak rosszindulatú programokat, hogy bizalmas információkhoz hozzáférjenek, vagy aljas célokra átvegyék az irányítást az áldozat gépe felett. A rosszindulatú programok sokféle módon terjedhetnek, beleértve az e-mail mellékleteket, az internetről történő letöltéseket és az USB-meghajtókat. A rendszerre telepített rosszindulatú programok számos problémát okozhatnak, a gép lelassításától kezdve a fájlok titkosításáig és a váltságdíj visszatartásáig. Egyes esetekben a rosszindulatú programok akár fájlokat is törölhetnek, vagy működésképtelenné tehetik a rendszert. Ezért létfontosságú, hogy ismerje a rosszindulatú programok fenyegetését , és tegyen lépéseket számítógépe fertőzésekkel szembeni védelmére.

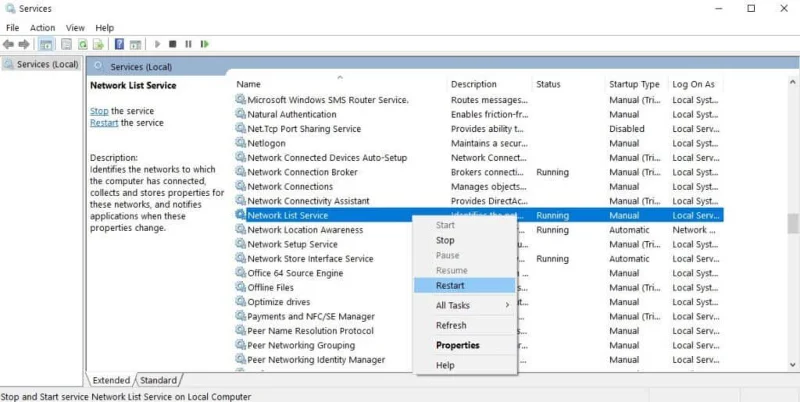

A hackerek folyamatosan új módszereket találnak a szoftverek sebezhetőségeinek kihasználására, ezért elengedhetetlen, hogy számítógépét és az összes használt programot naprakészen tartsák. A legtöbb szoftverfrissítés olyan biztonsági javításokat tartalmaz, amelyek kijavítják az ismert sebezhetőségeket, így a szoftver naprakészen tartása megnehezíti a hackerek hozzáférését a rendszerhez. Általában beállíthatja a szoftver automatikus frissítését, de ha nem, akkor rendszeresen ellenőrizze a frissítéseket, és telepítse azokat, amint elérhetők.

3: Szolgáltatásmegtagadás (DoS)

A szolgáltatásmegtagadásos támadások rendkívül zavaróak lehetnek, és jelentős hatással lehetnek a vállalkozásokra és az egyénekre egyaránt. Sok esetben a DoS támadás célja egy webhely vagy alkalmazás offline állapotba hozása, megakadályozva, hogy a jogos felhasználók hozzáférjenek. A DoS támadások azonban más típusú rosszindulatú tevékenységeket is elfedhetnek. Például egy támadó DoS-támadást hajthat végre egy szerveren, hogy elfedje nyomvonalait, miközben adatokat lopnak a szerverről. Mivel a vállalkozások egyre inkább a digitális erőforrásokra támaszkodnak, létfontosságú, hogy tisztában legyenek a DoS támadások veszélyével.

4: SQL Injection

Az SQL-befecskendezés komoly biztonsági fenyegetést jelent, amelynek messzemenő következményei lehetnek. Az SQL sebezhetőségeinek kihasználásával a hackerek érzékeny adatokhoz férhetnek hozzá, beleértve az ügyféladatokat, a pénzügyi nyilvántartásokat és egyebeket. Egyes esetekben akár törölhetik vagy módosíthatják ezeket az adatokat. Ez a vállalkozások bevételkieséséhez, valamint az ügyfelek bizalmának elvesztéséhez vezethet. Az SQL-befecskendezés támadásokat indíthat a rendszer más részei, például webszerver vagy hálózati infrastruktúra ellen. Röviden: a vállalkozásoknak lépéseket kell tenniük, hogy megvédjék magukat ettől a támadástól. Ez magában foglalja annak biztosítását, hogy minden beviteli mező megfelelően megtisztításra kerüljön, és hogy az adatbázis-kiszolgáló naprakész legyen a legújabb biztonsági javításokkal.

5: Jelszó feltörés

![A hackelés különböző típusai: magyarázat A hackelés különböző típusai: magyarázat]()

A jelszó feltörése általános gyakorlat a hackerek körében. Speciális szoftverrel férhetnek hozzá egy fiókhoz a jelszó kitalálásával. Ezt a folyamatot „brute force” támadásnak nevezik, és nagyon sikeres lehet, ha a hackernek nagy szó- és kifejezéstár áll a rendelkezésére. Annak megelőzése érdekében, hogy fiókját ilyen módon feltörjék, kulcsfontosságú, hogy olyan erős jelszót válasszunk , amelyet nem könnyű kitalálni. Például: „P4ssw0rd!” sokkal erősebb, mint a „jelszó”. Ha az erős jelszavak létrehozása ijesztőnek tűnik, jelszókezelővel generálhatja és tárolhatja azokat. A jelszókezelők olyan szoftverprogramok, amelyek erős jelszavakat hoznak létre és emlékeznek meg. Általában titkosítást használnak a jelszavak biztonságának megőrzésére, és értékes eszközt jelenthetnek a fiókok feltörésének megelőzésében.

A mai digitális világban a hackerek folyamatosan veszélyeztetik a személyes és pénzügyi biztonságot. Hozzáférhetnek személyes adataihoz, feltörhetik online fiókjait, és akár pusztítást is végezhetnek az eszközein. Bár nincs garantált mód annak megakadályozására, hogy a hackerek megtámadják Önt, vannak olyan lépések, amelyek segítségével csökkentheti az áldozattá válás kockázatát. Az online védelme érdekében használjon erős jelszavakat, használjon kétfaktoros hitelesítést, tartsa naprakészen a szoftvert, és ügyeljen arra, hogy milyen hivatkozásokra kattint. Ezen túlmenően, ha rendszeresen figyeli a rendszert minden gyanús tevékenységre, az hozzájárul az adatok biztonságának megőrzéséhez.

![Hogyan lehet élő közvetítést menteni a Twitch-en? [KIFEJEZETT] Hogyan lehet élő közvetítést menteni a Twitch-en? [KIFEJEZETT]](https://eu-cdn.luckytemplates.com/resources1/c42/image-1230-1001202641171.webp)

![[JAVÍTOTT] „A Windows előkészítése, ne kapcsolja ki a számítógépet” a Windows 10 rendszerben [JAVÍTOTT] „A Windows előkészítése, ne kapcsolja ki a számítógépet” a Windows 10 rendszerben](https://eu-cdn.luckytemplates.com/resources1/images2/image-6081-0408150858027.webp)

![Rocket League Runtime Error javítása [lépésről lépésre] Rocket League Runtime Error javítása [lépésről lépésre]](https://eu-cdn.luckytemplates.com/resources1/images2/image-1783-0408150614929.webp)