Slik legger du til Gmail på oppgavelinjen på Windows (HURTIGGUIDE)

Slik legger du til Gmail på oppgavelinjen i Windows 10/11 ved hjelp av Chrome eller Microsoft Edge. Få en rask og enkel veiledning her.

I IT-verdenen er Ransomware et mye omdiskutert tema. Ettersom Ransomware utvikler seg kontinuerlig, har det blitt vanskelig å holde styr på flere stammer av Ransomware. Men det er sett at hver variant av Ransomware viser en unik spredningsstil.

Få fullstendig kunnskap om de forskjellige typene av Ransomware- varianter. Slik at du enkelt kan identifisere og håndtere det på en smart måte.

Typer løsepengevare

Hovedsakelig er Ransomware delt inn i to kategorier:

1: Locker Ransomware : Locker Ransomware låser ofrenes enheter for å forhindre dem fra å bruke den. Etter å ha låst ute krever nettkriminelle løsepenger for å dekryptere enheten.

2: Crypto Ransomware: Crypto Ransomware hindrer brukere i å få tilgang til filene eller dataene sine ved å kryptere dem. Deretter krever nettkriminelle pengene for å få tilbake filene sine.

Nå som du har forstått hva som er hovedkategoriene av Ransomware eksisterer. Det er på tide å utforske kunnskapen din om forskjellige typer ransomware som kommer under hver av disse ransomware-kategoriene.

La oss få vite hvor forskjellige og farlige hver type ransomware kan være.

Hierarkisk representasjon av løsepengevaretyper og varianter

La oss se fullstendige detaljer om hver Ransomware-type...!

Locker Ransomware

1. Reveton Ransomware:

| Navn | Reveton |

| Type trussel | Locker Ransomware |

| Symptomer | Denne Ransomware-typen låser brukerens enhet ved å hindre dem i å logge seg på. Etter det viser den en falsk melding som vises fra offisielt politi eller fra FBI . |

| Distribusjonsmetoder | Gjennom Torrent-nettsteder, ondsinnede annonser. |

| Skader | Hele PC-en er kryptert og uten å betale løsepenger kan du ikke åpne den. I tillegg kan skadelig programvare og trojanere som stjeler passord installeres sammen med Ransomware-infeksjonen. |

Skjermbilde av Reveton Ransomware:

Reveton Ransomware ble til i slutten av 2012. Denne Ransomware-typen låser brukerens enhet ved å hindre dem i å logge seg på. Etter det viser den en falsk melding som vises fra offisielt politi eller fra FBI .

Denne falske offisielle meldingen inkluderer en erklæring om involvering av brukeren i ulovlige aktiviteter som piratkopiering av programvare eller barnepornografi. Etter å ha møtt denne typen Ransomware-offer har ikke lenger kontroll over enheten sin.

2. Locky Ransomware:

| Navn | Locky |

| Type trussel | Locker Ransomware |

| Symptomer | PC-er som er infisert med Locky Ransomware, vil vise et krav om løsepenger enten i form av en tekstfil eller som et skrivebordsbakgrunn.

Locky Ransomware Encrypted-filer inkluderer følgende filtype: .loptr, .asasin, .diablo6, .aesir, .locky,.odin, .zepto, .osiris, .shit, .thor, .ykcol, |

| Distribusjonsmetoder | Denne Ransomware-arten sprer seg gjennom utnyttelsessett (EKs) og malspam . Tidligere har Neutrino, RIG og Nuclear EKs distribuert denne Locky Ransomware |

| Skader | Systemer angrepet av Locky Ransomware blir ubrukelige fordi alle filene som hovedsakelig kreves for vanlig drift, blir kryptert. |

Skjermbilde av Locky Ransomware:

Locky er en annen veldig ekkel type ransomware som først ble rullet ut i 2016-angrepet av en velorganisert hackergruppe. Denne varianten av Ransomware er hovedsakelig designet for å låse opp offerets enhet og forhindre tilgang til løsepengene er helt betalt.

Denne Ransomware-typen har muligheten til å kryptere rundt 160 forskjellige filtyper som for det meste brukes av testere, ingeniører, designere og utviklere, etc.

Den angriper offerets enhet ved å lure dem til å installere denne skumle ransomwaren gjennom falske e-poster og ha ondsinnede vedlegg. Vel, denne teknikken for overføring av skadelig programvare kalles populært som "phishing".

Denne skadelige programvaren bruker en snill e-postmelding som kamufleres som en faktura. Når brukere åpner slike e-postvedlegg automatisk, forsvinner fakturaen. Deretter blir brukerne bedt om å aktivere makroene for å lese ut dokumentet. Når brukeren aktiverer makroer, begynner Locky Ransomware å kryptere flere filtyper ved å bruke AES-krypteringen.

Bortsett fra listen over løsepengevare nevnt ovenfor, er Petya, NotPetya, TeslaCrypt, TorrentLocker, ZCryptor , etc., noen av de andre løsepengevarevariantene som er kjent for sine ondsinnede aktiviteter.

Crypto Ransomware

1.CryptoLocker Ransomware

|

Navn |

CryptoLocker |

| Type trussel | Crypto Ransomware |

| Symptomer | Du er helt ute av stand til å åpne noen av dine systemlagrede filer. Funksjonell filutvidelse vises endret for deg, f.eks.: my.docx.locked.

På skrivebordet ditt vises en melding om løsepenger. Nettkriminelle ber om betaling av løsepenger i "Bitcoins" for å låse opp dine krypterte filer. |

| Distribusjonsmetoder | CryptoLocker spres vanligvis gjennom falske e-poster som hevder å komme fra legitime virksomheter ved UPS-sporingsmeldinger og falske FedEx. |

| Skader |

Ransomware har muligheten til å søke og kryptere filer som er lagret på eksterne harddisker, delte nettverksstasjoner, nettverksfildelinger, USB-stasjoner eller data som finnes på skylagringsstasjonene. |

Skjermbilde av CryptoLocker Ransomware:

CyptoLocker Ransomware ble utgitt i 2013 da hackerne hadde brukt CryptoLocker botnet (eldste form for cyberangrep) tilnærmingen i Ransomware.

Det er en av de mest destruktive typene av ransomware da den bruker kraftige krypteringsalgoritmer. Så det er nesten umulig å få tilbake den Crypto Ransomware-infiserte enheten og dokumenter uten å sende inn løsepengene.

Denne løsepengevaren følger en ikke-kjent bane for å kryptere brukernes data. For hver fil oppretter CyptoLocker Ransomware tilfeldig en symmetrisk nøkkel . Deretter er denne symmetriske nøkkelen kryptert med en offentlig asymmetrisk nøkkel. Til slutt blir den lagt til filen.

Etter vellykket kryptering av filene sender Ransomware en melding om løsepenger til brukeren. Så offeret må betale pengene hvis de vil ha den private asymmetriske nøkkelen for å dekryptere de symmetriske nøklene som brukes på hver kryptert fil .

Hvis betalingen er utført før fristen, vil hackeren slette den symmetriske nøkkelen. Deretter er datagjenoppretting nesten umulig.

2. Bad Rabbit Ransomware

|

Navn |

Dårlig kanin |

| Type trussel | Crypto Ransomware |

| Symptomer | Dette er bootkit-basert løsepengevare som Petya og NotPetya. Vanligvis ser man at en fil med navnet " install_flash_player.exe " settes inn på verten gjennom nettsiden brukere må utføre dette manuelt.

Når du har utført dette, begynner det å kryptere filene som er tilstede på målenheten. Svært snart installerer den sin egen oppstartslaster i MBR setter også en tidsplan for omstart av systemet. Etter å ha startet systemet på nytt, vil det vise løsepengene på brukernes skjerm. |

| Distribusjonsmetoder | Denne Ransomware-arten spredte seg gjennom Adobe Flash-oppdateringer, ved å gi en falsk advarsel angående Flash-spilleroppdatering. Det er et triks for å fange brukere til å klikke på den mistenkelige lenken for oppdateringen. |

| Skader |

Bad Rabbit er godt i stand til å spre seg gjennom SMB. Denne ransomware ser etter åpne delinger og kjører Mimikatz-programvaren for å få Windows-legitimasjonen . Deretter bruker viruset listen over hardkodede pålogginger og passord for å skade andre PC-er over nettverket gjennom SMB. |

Skjermbilde av Bad Rabbit Ransomware:

Bad Rabbit er en slik type ransomware som har infisert organisasjoner over hele Øst-Europa og Russland alvorlig. Denne Ransomware-arten bruker falsk Adobe Flash-oppdatering over de kompromitterte nettstedene for distribusjon.

3. Cerber Ransomware

| Navn |

Cerber |

| Type trussel |

Crypto Ransomware |

| Symptomer | Etter inngripen av denne Ransomware via e-posten sammen med et JavaScript-vedlegg, begynner den å kjøre. Skriptet kobles til internett og begynner å laste ned nyttelasten som faktisk er ansvarlig for krypteringsprosessen.

Nedlastet nyttelast angriper systemfilene og forvandler skrivebordsbakgrunnen til en løsepengenotat. Du vil få denne løsepengeseddelen i nesten hver mappe som er infisert med denne Ransomware-arten. |

| Distribusjonsmetoder | Hacker tilbyr Cerber Ransomware til offeret på to måter:

1. Gjennom den ondsinnede e-posten har en dobbel zippet fil med en Windows-skriptfil. 2. Nederst i phishing-e-posten er det en avmeldingslenke. Denne nye skadeteknikken gjøres av rigg- og Magnitude-utnyttingssettene. Begge disse utnyttelsessettene bruker 0-dagers sårbarheter. |

| Skader |

Det berørte systemet blir ubrukelig fordi alle filene som hovedsakelig brukes til vanlige operasjoner, blir kryptert. Hackere returnerer ikke dataene som holdes som gisler tilbake til offeret selv etter at løsepengene er betalt. Nettkriminelle selger det enten på det svarte markedet eller lager en duplikat av brukerprofilen for å utføre svindelaktivitet. |

Skjermbilde av Cerber Ransomware:

En annen Ransomware-type er Cerber som hovedsakelig retter seg mot det skybaserte Office 365-publikummet. Flere millioner Office 365-kunder har allerede tatt del i phishing-kampanjen utført av Cerber Ransomware .

4. Crysis Ransomware

| Navn | Crysis |

| Type trussel | Crypto Ransomware |

| Symptomer |

Etter å ha kommet inn i PC-en, starter CrySiS Ransomware filkryptering og veldig snart blir alle dine dokumenter, bilder, databaser, musikkvideoer og andre ting kryptert. Til å begynne med vil du legge merke til at alle dine krypterte filer ser ut til å ha en .CrySis-utvidelse. Senere har forskjellige utvidelser blitt brukt. Etter det blir også en løsepengenotat som README.txt, Decryptionstructions.txt, Infohta osv. droppet bare for å informere ofrene om hva som skjedde med systemfilene deres. Denne løsepengenotaen inneholder detaljene om dekrypteringsfilene og løsepengebetalingen. |

| Distribusjonsmetoder | Denne Malware-arten bruker ondsinnede phishing-e-poster, svakt beskyttede RDP-tilkoblinger, og tilbyr noen ganger en nedlasting for å installere spillet eller legitim programvare. |

| Skader | Ransom.Crysis begynner å slette gjenopprettingspunktet ved å utføre kommandoen vssadmin delete shadows /all /quiet .

Hvis sikkerhetskopiplanen din inneholder disse gjenopprettingspunktene, begynner kjøringen av denne ransomware veldig snart å slette den. |

| Krypteringsalgoritme | Crysis ransomware bruker en kombinasjon av RSA, AES. Mens som i noen tilfeller brukes DES-chiffer for å låse opp personopplysningene. |

| Løsepenge notat | Hackere gir i utgangspunktet løsepenger i form av README.txt; senere ble ytterligere to løsepenger-nota falt på systemet, som FILES ENCRYPTED.txt og Info.hta |

Skjermbilde av Crysis Ransomware:

En annen veldig unik type Ransomware-variant er Crysis. Denne ransomware krypterer bare filer som er tilstede på noen fast stasjonsplass, flyttbare stasjoner eller i nettverksstasjonene.

Denne Ransomware-arten bruker ondsinnede e-postvedlegg med doble filutvidelser for distribusjon. Det er bare umulig å dekryptere den krypterte filen med Crysis Ransomware fordi den bruker en sterk krypteringsalgoritme.

5. Jigsaw Ransomware

| Navn | Stikksag |

| Type trussel | Crypto Ransomware |

|

Symptomer |

Du vil se etter inngripen av Jigsaw Ransomware at all din personlige fil blir kryptert med .pleaseCallQQ, .jes, .booknish, .paytounlock, .fun, .choda, .black007, .tedcrypt , .pay, .dat, .hacked. av.Snaiparul, .FUCKMEDADDY, .lockedgood, .venom- lignende utvidelser.

Snart endres skrivebordsbakgrunnen til løsepenger og gir deg problemer som systemnedganger, høyt CPU-forbruk. |

| Distribusjonsmetoder | Generelt spres jigsaw Ransomware gjennom ondsinnede spam-e-poster. Dette viruset krypterer dataene ved å bruke AES-chifferet og legger ved en av de ovennevnte utvidelsene. Videre vil dette slippe en løsepengenota sammen med bildet av en veldig populær karakter "Saw". Løseseddelen inneholder en fullstendig forklaring av dagens situasjon og løsesummen. |

| Skader |

Jigsaw Ransomware krypterer rundt 226 forskjellige filtyper knyttet til utvidelsene .FUN, .BTC og .KKK ved hjelp av AES-krypteringsalgoritmen. Du vil se at på løsepengene er det en 60-minutters timer som teller ned til null. Etter å ha nådd 0 vil hackere slette visse filer. |

Skjermbilde av Jigsaw Ransomware:

I listen over de mest ødeleggende typene av Ransomware-varianter er "Jigsaw Ransomware" den første. Denne løsepengevaren krypterer offerets datafil og begynner raskt å slette den hvis løsepengene ikke blir slettet snart. Slettingen av filer starter gradvis én etter én i løpet av 1 time dersom løsepengene ikke ble betalt.

6. CryptoWall Ransomware

| Navn |

CryptoWall |

| Type trussel | Crypto Ransomware |

| Symptomer |

Først vil du motta en spam-e-post fra nettkriminelle som har den forfalskede overskriftsinformasjonen, noe som får deg til å tro at den kommer fra et fraktselskap som DHL eller FedEx. Denne spam-e-posten inneholder en melding om svikt i pakkelevering eller forsendelse av varen du har bestilt. Det er nesten umulig å unngå at disse e-postene blir åpnet. Når du klikker for å åpne den, er systemet ditt infisert med CryptoWall-viruset. |

| Distribusjonsmetoder | CryptoWall distribueres på forskjellige måter som nettleser for drive-by-nedlastinger, utnyttelsessett og vedlegg av ondsinnet e-post. |

| Skader |

CryptoWall Ransomware bruker sterk offentlig nøkkelkryptering for å forvrenge filer ved å legge til spesifikke utvidelser i den. |

Skjermbilde av CryptoWall Ransomware:

For det første dukket CryptoWall Ransomware-varianten opp i 2014 . Etter det dukket det opp i forskjellige navn og versjoner som CryptorBit, CryptoWall 2.0, CryptoWall 3.0, CryptoDefense og CryptoWall 4.0.

En veldig fengende funksjon ved denne Ransomware er at hackeren tilbyr en engangsbrukbar dekrypteringstjeneste kun for én fil. Dette er bare for å tro til offeret at de faktisk har beholdt dekrypteringsnøkkelen.

Denne Ransomware bruker så mange triks for å få distribuert seg selv noen vanlige en inkluderer:

"Gratulerer!!! Du har blitt en del av et stort fellesskap CryptoWall. Sammen gjør vi Internett til et bedre og tryggere sted.»

7. KeRanger Ransomware

| Navn |

KeRanger |

| Type trussel | Crypto Ransomware |

| Symptomer |

Når en bruker installerer og kjører overføringsapplikasjonens ondsinnede versjon, blir automatisk en inkludert fil kalt General.rtf kopiert til ~/Library/kernel_service plassering og begynner å kjøre. Etter kopiering av denne filen på lokasjonen kernel_service starter dens kjøring og den vil lage to filer kjent som ~/Library/.kernel_pid og ~/Library/.kernel_time . Filen kernel_pid har prosess-IDen for utførelse av kernel_service-prosessen. På den annen side inkluderer filnavnet .kernel_time tidsstemplet om den første kjøringen av Ransomware-kjøringen. |

| Distribusjonsmetoder | Denne løsepengevaren er inkludert i en trojanisert versjon av en veldig populær BitTorrent-installasjonsoverføring. For å gjøre ofre tåpelige ettersom det fremstår som riktig signert av det ekte Apple-utviklersertifikatet. |

| Skader | KeRanger Ransomware er utformet på en slik måte at den begynner å kryptere filene på den infiserte PC-en etter 3 dager etter den opprinnelige infeksjonen. |

Skjermbilde av KeRanger Ransomware:

KeRanger Ransomware-varianten ble rullet ut i 2016 . Det er funnet at det er den første typen ransomware som har infisert en Mac OS X PC . Denne ransomware injiseres i installasjonsprogrammet til åpen kildekode bit torrent-klienten. Brukeren som laster ned et slikt infisert installasjonsprogram fanget lett i fellen laget av KeRanger Ransomware .

Etter å ha infisert enheten din, venter denne Ransomware i bare 3 dager etter at den krypterer rundt 300 filtyper. I de neste trinnene begynner den å sende deg en tekstfil der det er etterspørsel etter Bitcoin sammen med betalingsmåten synes nevnt.

Konklusjon:

Selv om ransomware regnes som en svært farlig trussel for enheten og dataene dine. Men ved å følge en vane med sikker databehandling og bruke oppdatert sikkerhetsprogramvare, har det blitt for enkelt å holde seg beskyttet mot enhver form for løsepengeprogramvare. Du gjør bare din del av oppgaven, dvs. å alltid være oppmerksom mens du surfer og installere pålitelig sikkerhetsprogramvare.

Dessverre, hvis systemet ditt allerede er kapret med skadelig programvare, kan du prøve Malware Removal Tool for enkel fjerning av virus fra PC-en.

Slik legger du til Gmail på oppgavelinjen i Windows 10/11 ved hjelp av Chrome eller Microsoft Edge. Få en rask og enkel veiledning her.

Hvis App Store forsvant fra startskjermen på iPhone/iPad, ikke bekymre deg, det er en enkel løsning for å gjenopprette den.

Oppdag de beste ublokkerte spillnettstedene som ikke er blokkert av skoler for å forbedre underholdning og læring.

Mottar feilmelding om utskrift på Windows 10-systemet ditt, følg deretter rettelsene gitt i artikkelen og få skriveren din på rett spor...

Du kan enkelt besøke møtene dine igjen hvis du tar dem opp. Slik tar du opp og spiller av et Microsoft Teams-opptak for ditt neste møte.

Når du åpner en fil eller klikker på en kobling, vil Android-enheten velge en standardapp for å åpne den. Du kan tilbakestille standardappene dine på Android med denne veiledningen.

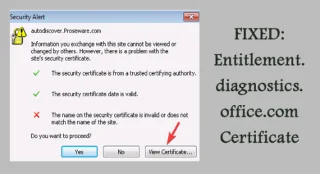

RETTET: Entitlement.diagnostics.office.com sertifikatfeil

Hvis du står overfor skriveren i feiltilstand på Windows 10 PC og ikke vet hvordan du skal håndtere det, følg disse løsningene for å fikse det.

Hvis du lurer på hvordan du sikkerhetskopierer Chromebooken din, har vi dekket deg. Finn ut mer om hva som sikkerhetskopieres automatisk og hva som ikke er her

Vil du fikse Xbox-appen vil ikke åpne i Windows 10, følg deretter rettelsene som Aktiver Xbox-appen fra tjenester, tilbakestill Xbox-appen, Tilbakestill Xbox-apppakken og andre..

![[100% løst] Hvordan fikser du Feilutskrift-melding på Windows 10? [100% løst] Hvordan fikser du Feilutskrift-melding på Windows 10?](https://eu-cdn.luckytemplates.com/resources1/images2/image-9322-0408150406327.webp)

![FIKSET: Skriver i feiltilstand [HP, Canon, Epson, Zebra og Brother] FIKSET: Skriver i feiltilstand [HP, Canon, Epson, Zebra og Brother]](https://eu-cdn.luckytemplates.com/resources1/images2/image-1874-0408150757336.webp)

![Slik fikser du Xbox-appen som ikke åpnes i Windows 10 [HURTIGVEILEDNING] Slik fikser du Xbox-appen som ikke åpnes i Windows 10 [HURTIGVEILEDNING]](https://eu-cdn.luckytemplates.com/resources1/images2/image-7896-0408150400865.webp)